Os servidores pertencentes às empresas NordVPN e TorGuard VPN foram invadidos e os atacantes roubaram e vazaram as chaves privadas associadas aos certificados usados para proteger seus servidores Web e arquivos de configuração da VPN.

No fim de semana, o pesquisador de segurança @hexdefined twittou que o NordVPN, do qual somos afiliados, foi comprometido porque as chaves privadas para o certificado do site foram vazadas publicamente na Internet.

So apparently NordVPN was compromised at some point. Their (expired) private keys have been leaked, meaning anyone can just set up a server with those keys… pic.twitter.com/TOap6NyvNy

— undefined (@hexdefined) October 20, 2019

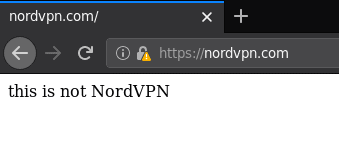

Embora esse certificado esteja expirado, se ele fosse usado antes da expiração, ele poderia ter permitido que um invasor criasse um site convincente que personifica o NordVPN através do uso de seu certificado. Os invasores mais avançados também poderiam ter usado essa chave para executar ataques intermediários (MiTM) para escutar comunicações criptografadas.

Para ilustrar como um site falso poderia ter sido criado usando o certificado da NordVPN, a hexdefined compartilhou esta imagem.

Servidores para NordVPN, TorGuard e possivelmente VikingVPN hackeados

Além do certificado do site, a conta do Twitter do provedor OpenVPN CryptoStorm.is postou um link para uma publicação de 8 canais em que um hacker alegou ter acesso root completo a servidores pertencentes a NordVPN, TorGuard e VikingVPN.

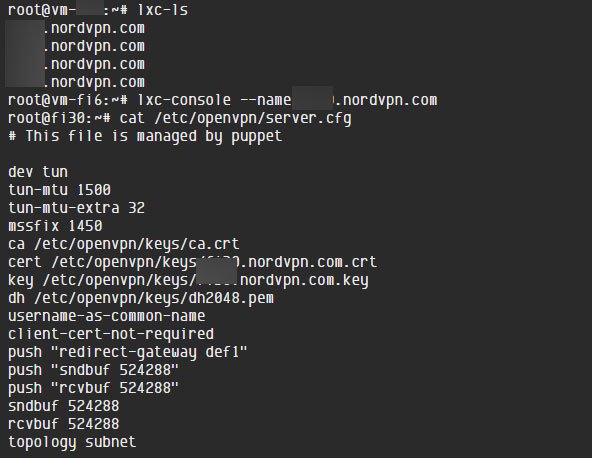

Isso permitiu ao invasor roubar chaves do OpenVPN e arquivos de configuração, como mostra a imagem abaixo do hack do NordVPN. O CryptoStorm.is afirmou que, ao roubar essas chaves, poderia permitir que um invasor descriptografasse o tráfego no momento do hack.

Infelizmente, o NordVPN não estava sozinho.

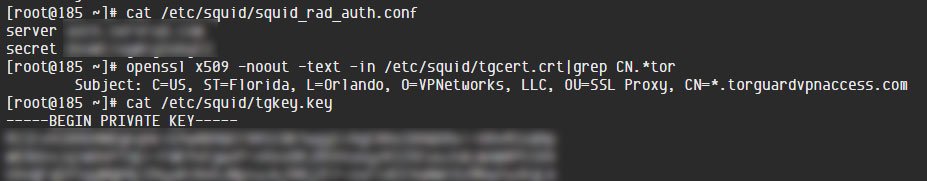

Esta mesma publicação do 8chan também se vincula à saída de hacks em um servidor pertencente ao TorGuard, onde um certificado de proxy Squid e chaves OpenVPN e arquivos de configuração foram roubados.

Finalmente, um terceiro link vai para um suposto hack de um servidor de propriedade da VikingVPN, em que o invasor roubou chaves do OpenVPN e arquivos de configuração.

Instruções de emissão do NordVPN e TorGuard

Embora o VikingVPN não tenha respondido a nenhuma de nossas perguntas, o NordVPN e o TorGuard emitiram declarações.

De acordo com uma declaração emitida pela NordVPN, o invasor conseguiu acessar seus servidores por meio de uma ferramenta de gerenciamento remoto insegura implantada por seu datacenter.

“Percebemos que, em março de 2018, um dos datacenters na Finlândia de onde estávamos alugando nossos servidores foi acessado sem autorização. O invasor obteve acesso ao servidor explorando um sistema de gerenciamento remoto inseguro deixado pelo provedor de datacenter enquanto estávamos O servidor em si não contém nenhum registro de atividade do usuário; nenhum de nossos aplicativos envia credenciais criadas pelo usuário para autenticação, portanto nomes de usuário e senhas também não poderiam ter sido interceptados. O arquivo de configuração exato encontrado na Internet por pesquisadores de segurança deixaram de existir em 5 de março de 2018. Esse foi um caso isolado e nenhum outro provedor de datacenter que usamos foi afetado “.

O NordVPN também afirma que a chave TLS obtida pelo invasor já havia expirado e, ao contrário do que o Cryptostorm.io afirmou, nenhum tráfego de VPN poderia ter sido descriptografado no momento do ataque.

Em uma declaração do TorGuard, o provedor de VPN afirma que, ao utilizar o “gerenciamento seguro de PKI”, nenhum de seus usuários de VPN foi afetado por essa violação e sua chave de CA não foi roubada, pois não estava presente no servidor comprometido.

“O TorGuard foi o único a usar o gerenciamento seguro de PKI, o que significa que nossa chave principal de CA não estava no servidor VPN afetado”.

Eles afirmam ainda que o certificado TLS roubado para * .torguardvpnaccess.com é para um “certificado de proxy squid que não é válido na rede TorGuard desde 2017”.

Embora eles não entrem em detalhes sobre como o servidor foi hackeado, eles afirmam que houve “atividade suspeita repetida” no revendedor de onde estavam alugando o servidor e que não trabalham mais com eles.

A TorGuard afirmou ainda que o servidor comprometido está relacionado a uma ação movida contra a NordVPN em 2019.

“O TorGuard tomou conhecimento dessa divulgação em maio de 2019 e, em um desenvolvimento relacionado, registramos uma reclamação legal contra a NordVPN no Distrito Central da Flórida em 27 de junho de 2019”.

Nunca anuncie que você não pode ser invadido

Embora o uso desses certificados para realizar um ataque MiTM contra os visitantes do TorGuard e do NordVPN seja difícil, uma coisa que aprendemos ao longo do tempo é que nada é inatacável.

De fato, qualquer pessoa que afirme que é infalível ou imune a hackers é rapidamente provada falsa.

Isso foi claramente demonstrado, pois a revelação dessa escapada de hackers VPN ocorreu poucas horas depois que a NordVPN decidiu exibir um anúncio no Twitter que dizia “Não há hackers que possam roubar sua vida online. (Se você usa VPN). Fique seguro”.

E o que você achou dessa atividade? Comente abaixo para sabermos qual é a sua opinião. Também visite-nos em: https://www.deltaservers.com.br/ para conhecer todas as novidades que preparamos para você!